先日、実験用Wordpressがハッキングされ、DBの内容をすべて消された挙句、バックアップを戻してほしければBTCをよこせと要求されました。

そのようなことが起こった手口と、犯人が使ったであろう手口を紹介いたします。

しょーもなさすぎるので、結論!!!!!

WordPressのDockerサンプルをそのまま利用し、環境を構築!

その結果、WordpressのDBの設定が「ユーザーID:wordpress」「パスワード:wordpress」という状態でDBが起動!!

あろうことか、その状態で全世界公開!!!!!!!!!!!!!!!!!

以上‼!!解散!!!

馬鹿なのか!

そうです。馬鹿です。

実験用に建てたWordpressですが、上記の通り、ユーザーID、パスワードをDockerサンプルのまま公開していました。

しかも、Firewallの設定を忘れていたようで、普通に外部から3306ポートでつながるという始末・・・

試しにphpMyAdminをローカルに構築して、被害のあったサーバを接続先に設定してログインしたら普通にログインできました。

クラッキングを仕掛けてきた犯人も驚いたと思います。こんなテンプレみたいな脆弱性を残した状態でサイトが運営されているとは思っていないでしょうから・・・

最後に、記念にクラックされたファイルを公開します!

公開当時のdocker-compose.yamlはこちら

db:

image: mysql:8

省略

environment:

MYSQL_ROOT_PASSWORD: wordpress

MYSQL_DATABASE: wordpress

MYSQL_USER: wordpress

MYSQL_PASSWORD: wordpress↑この状態で全世界公開してました✌

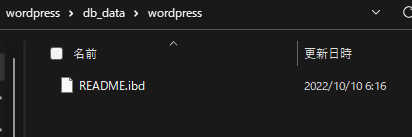

で、クラックされた後のDBがこちら

wordpress関連のデータがすべて消され、READMEというテーブルが作られていました。

ちなみにクラッキングに気づけたのは、Wordpressにアクセスしたらなぜかインストール画面が表示されたからです。

READMEテーブルの中身はこんな感じでした

To recover your lost Database send 0.017 Bitcoin (BTC) to our Bitcoin address: bc1qt5vh5hx79ratvt6kx2v8422csuk5ugylenm00d After this, contact us by email with your Server IP or Domain Name and a Proof of Payment (Payment ID). Your Database is downloaded and backed up on our servers. Backups that we have right now: wordpress. Any email without your server IP Address or Domain Name and a Proof of Payment together will be ignored. If we dont receive your payment in the next 5 Days, we will delete or leak your sensitive information.bc1qt5vh5hx79ratvt6kx2v8422csuk5ugylenm00dmysql_re13901@proton.me

意訳

失われたデータベースを復元するには、0.017 ビットコイン (BTC) を当社のビットコイン アドレスに送信してください: bc1qt5vh5hx79ratvt6kx2v8422csuk5ugylenm00d その後、サーバー IP またはドメイン名と支払い証明 (支払い ID) を電子メールでご連絡ください。データベースがダウンロードされ、当社のサーバーにバックアップされます。現在持っているバックアップ: ワードプレス。サーバーの IP アドレスまたはドメイン名と支払い証明書のないメールは無視されます。次の 5 日以内に支払いを受け取れない場合は、機密情報を削除または漏洩します.bc1qt5vh5hx79ratvt6kx2v8422csuk5ugylenm00dmysql_re13901@proton.me

ちなみに0.017ビットコインはこの記事を書いている時点で約5万円です。たっか!

もちろん払う気はありません。もともと実験Wordpressだったため、記事は7つくらいしかなく、漏洩してまずそうな情報は自分のメールアドレスくらいなので、引っこ抜いたデータはそのまま捨てておいてください。

というか、まじめに払ったところでデータを返してもらえる保証もないし、情報が漏洩しないという保証もないしねぇ・・・

ちなみにサーバ自体は公開鍵方式によるログインに切り替えていたので侵入された形式は無し。

よって、Wordpress本体側のファイルは無傷でした

以上

ということで、wordpressのDBがクラッキングされたというお話でした。

この記事を読んで「そんな状態で公開する馬鹿がいるのか」と感じている方も多いと思いますが、ぜひぜひ油断せずに、一度ご自身のサーバのセキュリティを見直すきっかけになればと思います。

実験用Wordpressは、一日5アクセス歩かないかくらいのアクセス量だったのですが、それでもこうなりますからね・・・